Trang Chủ » Quản lý Log tập trung: Hợp nhất điều hành Core với chiến lược SOC

- Author: Brandon Fang

- Translator: Maeve

Quản lý Log tập trung: Hợp nhất điều hành Core với chiến lược SOC

Theo báo cáo “Chỉ số sẵn sàng an ninh mạng của Cisco năm 2024”, 52% tổ chức đã mất hơn 300.000 đô la vào năm 2023 do sự cố an ninh mạng, trong khi 12% tổ chức mất hơn 1 triệu đô la.

Trong kỷ nguyên số, bảo mật thông tin là nền tảng quan trọng để doanh nghiệp hoạt động ổn định. Vì vậy, nhiều quốc gia tăng cường an ninh thông tin thông qua pháp luật. Trường hợp ở Thái Lan, Trung tâm Điều hành An ninh (SOC) được coi là chiến lược then chốt và đóng vai trò quan trọng trong việc bảo vệ an ninh thông tin ở cấp cá nhân, doanh nghiệp và quốc gia.

Do đó, bằng cách liên tục thiết lập hoặc sửa đổi các quy định nghiêm ngặt của luật liên quan, chẳng hạn như Đạo luật An ninh mạng Quốc gia, Đạo luật Hệ thống Thanh toán BE 2560 (2017) và Đạo luật Bảo vệ Dữ liệu Cá nhân (PDPA) của Thái Lan, hy vọng rằng các tổ chức doanh nghiệp có thể thiết lập SOC mạnh mẽ để tăng cường cảnh giác và ứng phó nhanh chóng với các mối đe dọa khác nhau, đảm bảo an toàn và tuân thủ an ninh mạng.

SOC là gì? 3 chức năng chính của SOC

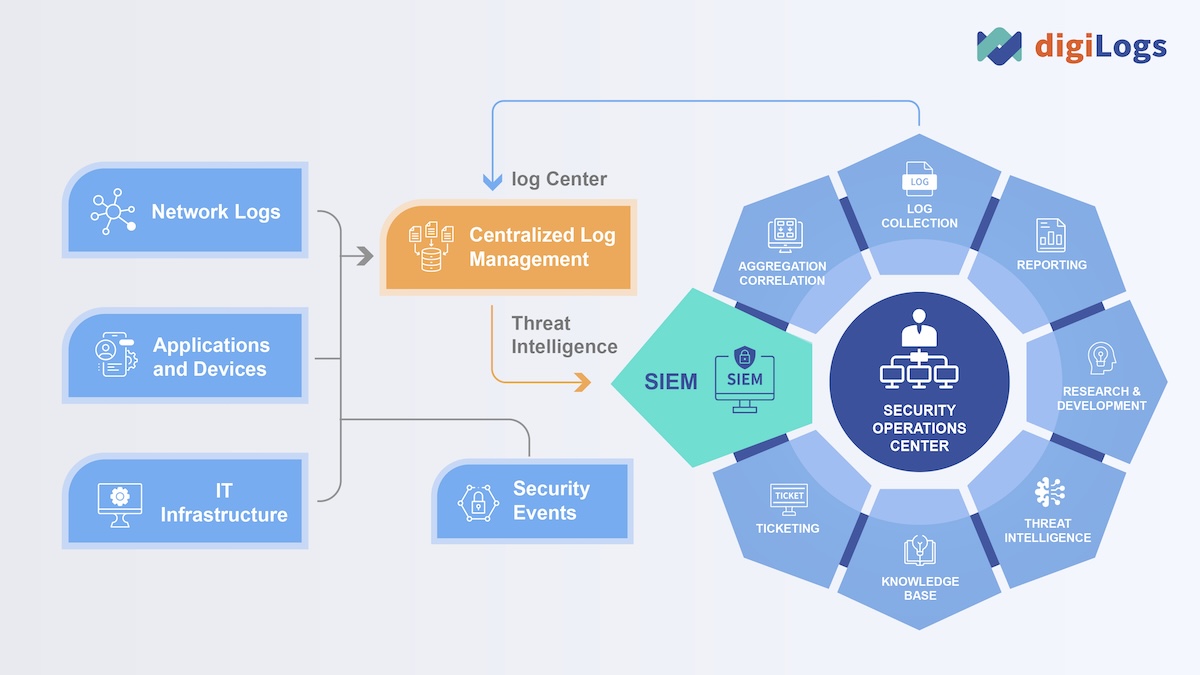

Trung tâm điều hành bảo mật thông tin (SOC) là cốt lõi quan trọng trong việc bảo vệ an ninh thông tin của doanh nghiệp. Mục đích của SOC là ngăn chặn doanh nghiệp bị đe dọa bởi các cuộc tấn công bảo mật thông tin. SOC tích hợp bảo vệ thông tin nhân sự, quy trình, công nghệ và cơ sở vật chất, đồng thời chịu trách nhiệm giám sát và phân tích trạng thái bảo mật thông tin của doanh nghiệp 24/7. Trong trường hợp xảy ra sự cố an toàn thông tin, SOC có thể ứng phó nhanh chóng và có hệ thống để giảm thiểu thiệt hại cho doanh nghiệp.

SOC bao gồm 3 chức năng chính:

- “Ngăn chặn” Sự cố An toàn Thông tin: Kiểm tra tất cả các hệ thống, thiết bị và dữ liệu được tạo ra của tổ chức và thiết lập các biện pháp bảo mật thông tin tương ứng. Phát triển các phương thức liên lạc an toàn, tiến hành kiểm tra định kỳ và đảm bảo rằng các công cụ bảo mật thông tin, bao gồm phần mềm bảo vệ và tường lửa được cập nhật thường xuyên lên các phiên bản mới nhất.

- “Phát hiện” Sự cố An toàn thông tin: Sử dụng các công cụ và công nghệ bảo mật thông tin để giám sát hoạt động trên các thiết bị, ứng dụng, máy chủ, cơ sở dữ liệu và mạng, phát hiện trước các mối đe dọa bảo mật tiềm ẩn để ngăn chặn sự cố bảo mật. Ví dụ: SOC thường cộng tác với Quản lý sự kiện và thông tin bảo mật (SIEM) để ghi lại và quản lý Log cũng như tự động giám sát và xác định các rủi ro bảo mật tiềm ẩn.

- “Giải quyết” Sự cố Bảo mật: Khi một tổ chức bị tấn công bảo mật thông tin, nhóm SOC phải kịp thời xác định thiết bị/công cụ bị tấn công; sau đó sẽ chặn, cô lập và xóa các thiết bị và file bị tấn công; giảm thiểu phạm vi tấn công và tiến hành phân tích nguyên nhân gốc rễ (RCA) để ngăn chặn các cuộc tấn công tương tự trong tương lai.

Quản lý Log đóng vai trò quan trọng trong SOC

Là một thành phần quan trọng của bảo mật thông tin, Quản lý Log giúp lưu trữ và bảo vệ dữ liệu Log nằm rải rác trên nhiều hệ thống và thiết bị khác nhau một cách tập trung. Nó không chỉ đáp ứng các yêu cầu tuân thủ mà còn cho phép SOC phân tích dữ liệu nhanh chóng và toàn diện, cho phép ngăn chặn kịp thời các bất thường của hệ thống.

Ngoài ra, quản lý Log tập trung nâng cao hiệu quả của việc “Phát hiện” và “Giải quyết”. Bằng cách thu thập, trích xuất và bảo quản dữ liệu, còn hỗ trợ giám sát điểm cuối EDR và phân tích nguyên nhân gốc rễ RCA, cung cấp manh mối cho các sự cố hệ thống. Điều này đẩy nhanh số lần phát hiện và phản hồi mối đe dọa, hỗ trợ loại bỏ các điểm bất thường một cách chính xác và tăng cường bảo vệ an ninh thông tin doanh nghiệp. Việc này chính là một việc có ích cho nhân viên bảo mật thông tin.

Quản lý Log hiệu quả cao để hoàn thành chiến lược SOC

Báo cáo “Chỉ số sẵn sàng an ninh mạng của Cisco năm 2024” chỉ ra rằng 91% doanh nghiệp đã tăng ngân sách bảo mật thông tin từ năm 2022 đến năm 2023 và có kế hoạch tăng ngân sách liên tục trong một hoặc hai năm tới. Điều này cũng chỉ ra rằng vấn đề bảo mật thông tin là thách thức lớn đối với doanh nghiệp và doanh nghiệp đang ngày càng quan tâm đến các vấn đề bảo mật thông tin.

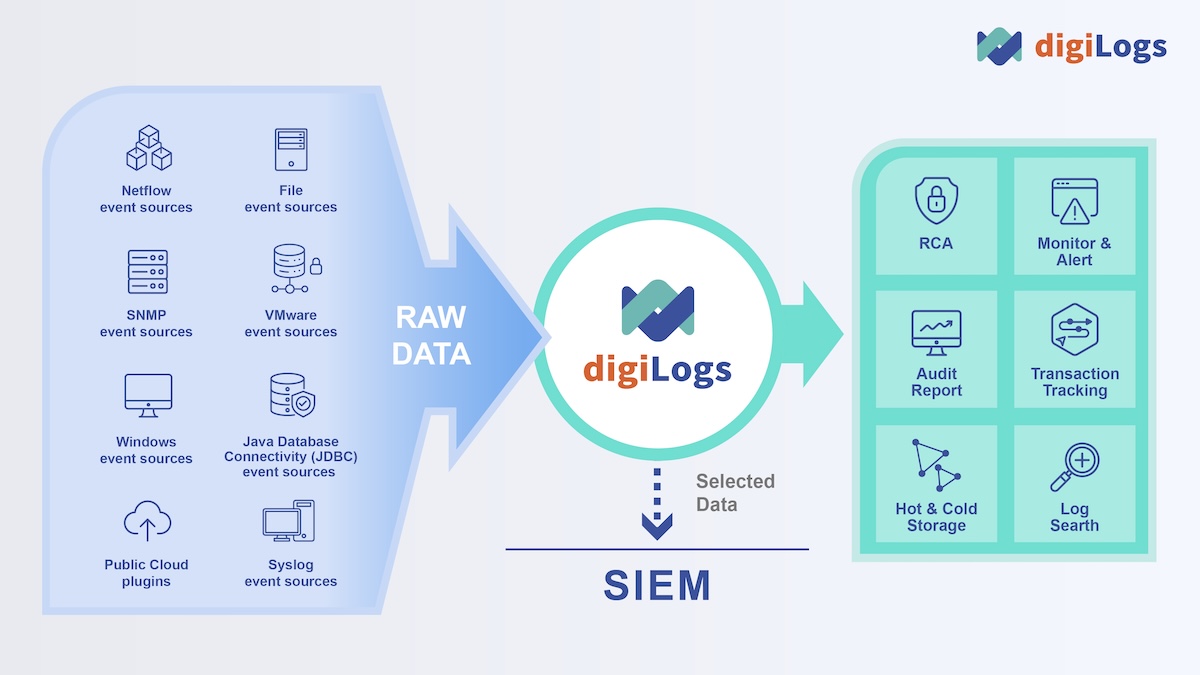

Việc sử dụng nền tảng quản lý tập trung DigiLogs có thể giúp doanh nghiệp nâng cao hiệu quả và tiết kiệm chi phí trong việc quản lý bảo mật thông tin, và kết quả đạt được là:

- Giảm chi phí doanh nghiệp: Việc thu thập Log hiệu quả để phân tích bảo mật thông tin có thể giảm chi phí phát sinh trong việc giám sát các hoạt động trên hệ thống Quản lý sự kiện và thông tin bảo mật (SIEM).

- Tránh Log bị quá tải: Việc hợp lý hóa dữ liệu Log trong digiLogs hỗ trợ tích hợp nhiều thiết bị và hệ thống Log khác nhau. Nó có một hình thức nhất định và giảm kích thước dữ liệu hiệu quả, đảm bảo hệ thống không vượt quá khả năng lưu trữ hoặc xử lý do dữ liệu quá nhiều và ngăn ngừa nguy cơ hệ thống gặp sự cố do quá tải.

- Tăng cường tích hợp phân tích: Cho phép tích hợp và phân tích dữ liệu từ nhiều nguồn khác nhau trên nền tảng một cửa, từ đó đạt được hiệu quả cao hơn trong phân tích dữ liệu, đồng thời nâng cao chất lượng và tốc độ ra quyết định.

- Bảo vệ tính toàn vẹn dữ liệu: Đảm bảo dữ liệu được lưu trữ an toàn trên nền tảng và có cơ chế bảo vệ để ngăn chặn giả mạo, do đó duy trì được tính toàn vẹn và khả năng sử dụng dữ liệu. Điều này rất quan trọng để tuân thủ các quy định và phân tích chính xác.

Các doanh nghiệp nên đánh giá cẩn thận và cải thiện các chiến lược quản lý Log của tổ chức để tránh tổn thất lớn về tài chính và danh tiếng do các cuộc tấn công an ninh thông tin gây ra. Nếu bạn có mối lo ngại hoặc thắc mắc liên quan đến bảo mật thông tin và muốn triển khai SOC hoặc triển khai nền tảng quản lý Log tập trung, vui lòng tìm hiểu thêm về digiLogs hoặc liên hệ với TPIsoftware .

Read More: Deciphering OIDC (OpenID Connect): Resolving Password Security and API Management Challenges